Non ci è voluto molto: solo pochi giorni dopo aver appreso che Recall funzionava bene senza hardware NPU per attività AI, ora è possibile installare facilmente la funzionalità su tutti i possibili hardware ARM e x86 con emulazione senza un chip AI dedicato, ma dovresti farlo?

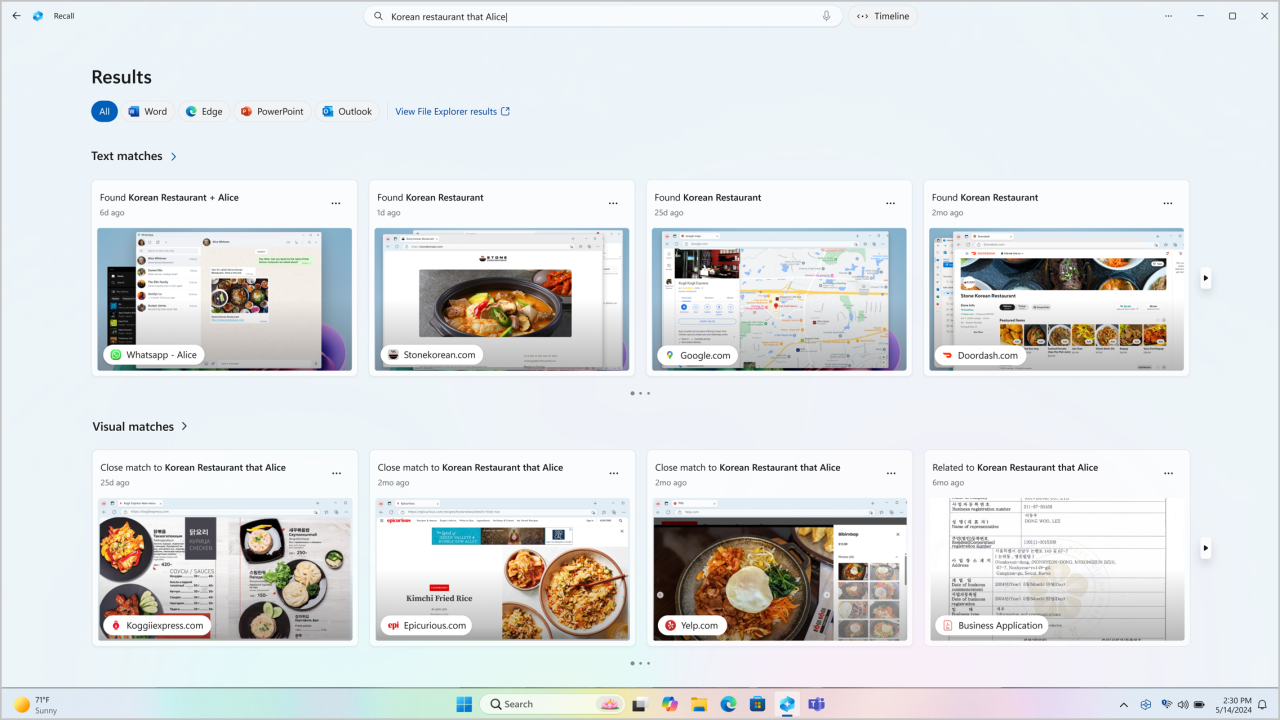

Memorizza molto più degli screenshot

Torneremo con ulteriori informazioni quando la funzione di memoria potrà essere installata su x86 senza dover fingere che il dispositivo esegua un chipset ARM e, finché ciò non accadrà, probabilmente dovrai riconsiderare l’intera funzionalità se pensi che sembri intelligente . Non stiamo dicendo che non possa essere di grande aiuto, soprattutto durante le intense giornate lavorative, ma ci sono problemi di sicurezza più grandi con questa tecnologia.

Questo è quanto affermato dall’esperto di sicurezza Kevin Beaumont, il quale ritiene che si tratti nientemeno che di un disastro per la sicurezza e la privacy:

“Microsoft ha detto ai media che un hacker non può estrarre l’attività di Copilot+ Recall da remoto. Fatto: come pensi che gli hacker filtrerebbero questo semplice database di testo di tutto ciò che un utente ha visto sul proprio computer? Molto semplice, perché l’ho automatizzato”, ha affermato. Menzionato nel post X. Ne parleremo più avanti tra poco.

terrificante

Beaumont afferma che non è vero che gli hacker non possono rubare informazioni su Internet, e che l’affermazione di Microsoft secondo cui gli hacker devono effettivamente prendere il controllo del dispositivo, e che anche in quel caso sarà difficile perché il contenuto è crittografato in uno speciale chip, non è VERO. Dice che sarai in grado di rubare nomi utente e password e in questo modo potrai accedere a tutto ciò che l’utente ha fatto sul computer.

ma come? Perché l’informazione Sono archiviati in testo normale in un database locale. Chiunque abbia diritti di amministratore sul dispositivo può accedere a questo database, perché è archiviato solo in una normale cartella in Windows. L’esperto di sicurezza afferma di essere riuscito a estrarre il suo database e caricarlo su un sito Web ricercabile. Ciò che accade sul dispositivo per giorni può essere scaricato in modo estremamente rapido perché il contenuto occupa meno di 100 kilobyte.

La funzionalità è già stata violata

Ma è andato oltre e ha codificato il suo software “Infostealer” insieme a Microsoft Defender per Endpoint. Sì, il software di sicurezza di Microsoft ha rilevato il ladro di password, ma quando il sistema di sicurezza ha fatto qualcosa, cosa che ha richiesto più di dieci minuti, il contenuto era scomparso da tempo.

Inoltre, non aiuta a eliminare le informazioni archiviate dall’app, perché tutto ciò che fai viene comunque archiviato nel database di cui sopra. L’unica sicurezza parziale sembra essere che il sistema non memorizza nomi utente e password in chiaro. Una cosa è, purché il sistema legga correttamente l’immagine sullo schermo e la scarti.

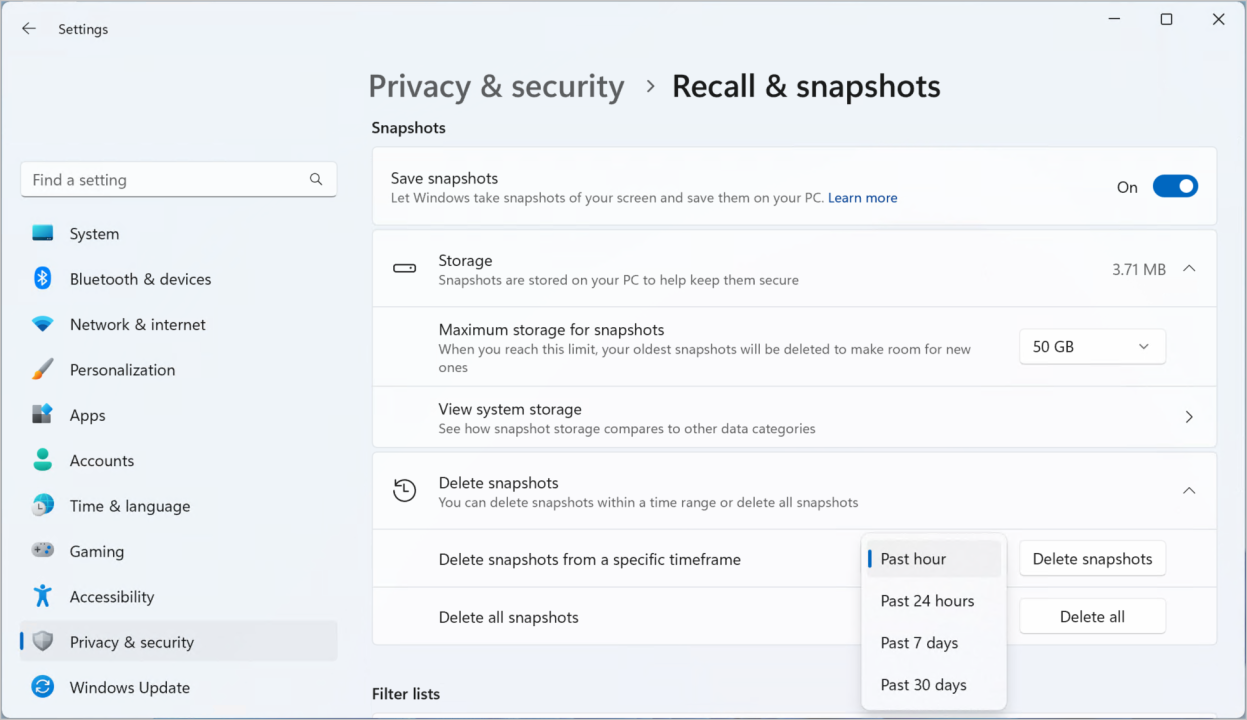

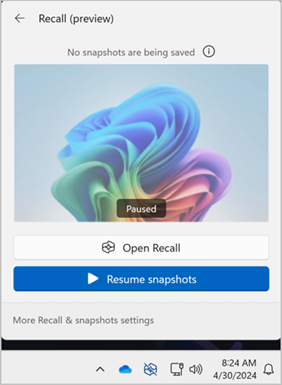

Anche la funzione di richiamo è attivata per impostazione predefinita e non può essere disattivata la prima volta che si configura il dispositivo, dopodiché è necessario disattivarla. L’esperto ritiene che Microsoft dovrebbe immediatamente interrompere il progetto, riscrivere tutto e riprovare, altrimenti rischia di danneggiare il marchio Copilot+ prima ancora di iniziare.

“Esperto di social media. Pluripremiato fanatico del caffè. Esploratore generale. Risolutore di problemi.”